秋月電子からLCRテスターのDE-5000を手に入れたので、早速インダクタンスが測れるかを試してみました。

そもそもDE-5000の購入理由は、ツェップアンテナを自作する時、コイルのインダクタンスやコンデンサー容量を測定する為なので、ポリエステル銅線を数回巻いて計算通りの値が計測出来るかを試したのです。

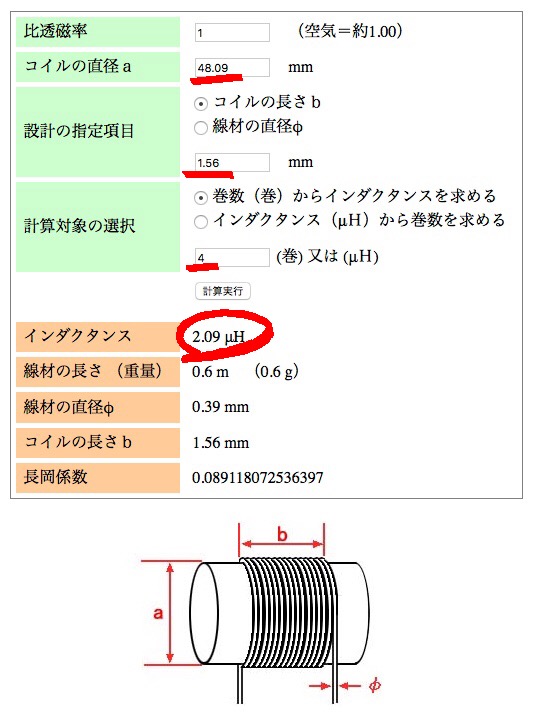

計算時に使用させて頂きましたサイトは

ゲルマラジオの試作工房

以下一枚目の画像がゲルマラジオの試作工房さんの物です。(フリーハンド的な赤線は私が引きました。)

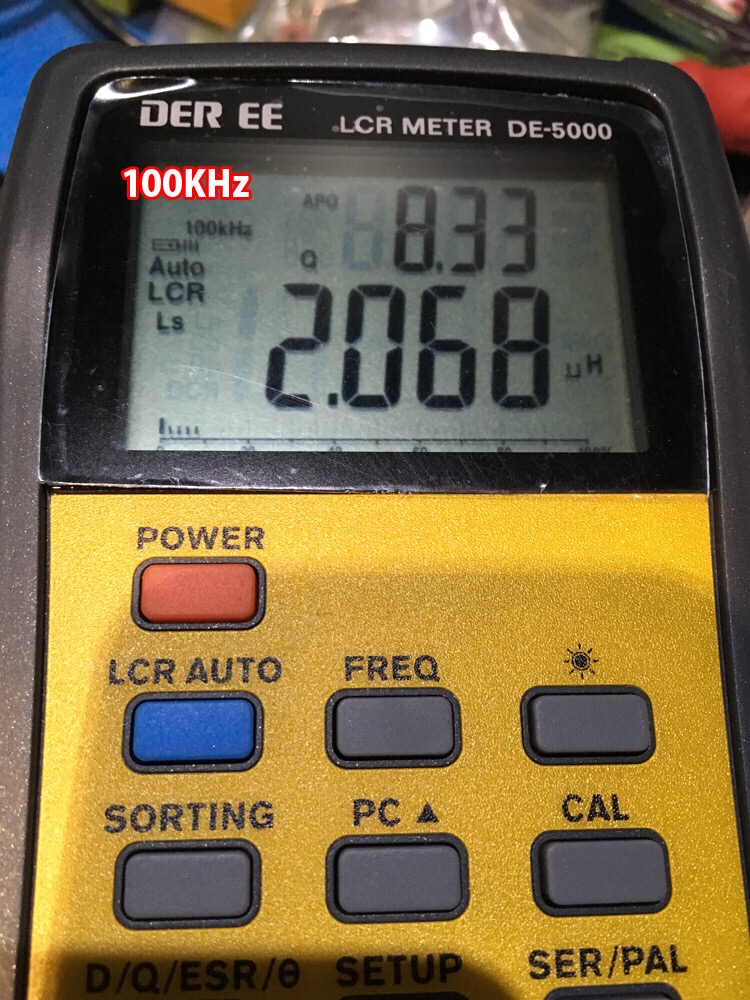

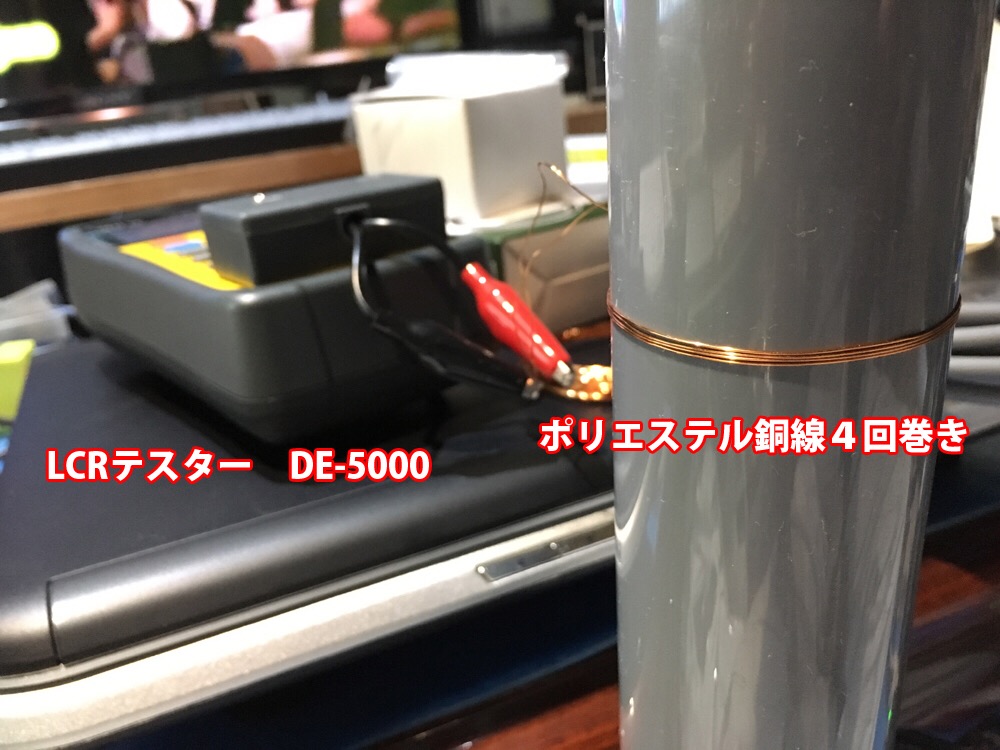

次の画像は、DE-5000で上記画像の計算値に習って48パイの塩ビパイプに0.37mmのポリエステル銅線を4回巻き付けて測定した時の写真です。

ちなみに、1KHzではインダクタンス測定が出来なく、10KHz及び100KHz時に可能でした。

計算では2.09μHでしたが、このテスターでは2.068μHになりました。

私的には充分な性能と思います。